Honeypot ağları, siber güvenlik dünyasında saldırganları kandırmak ve saldırı tekniklerini anlamak için kullanılan etkili bir savunma yöntemidir. Bu ağlar, hackerları bir tuzağa çekerek sistemlerini ele geçirmelerini önlemek ve saldırı türlerini analiz etmek için tasarlanmıştır. Bu yazıda honeypot teknolojisinin ne olduğu, nasıl çalıştığı, çeşitleri ve saldırılara karşı nasıl kullanıldığı detaylı bir şekilde ele alınacaktır

Honeypot, saldırganların ilgisini çekmek ve onların siber saldırı tekniklerini analiz etmek amacıyla oluşturulmuş sahte bir sistem veya ağdır. Temel amacı, saldırganları gerçek sistemlerden uzaklaştırarak onların hareketlerini gözlemlemek ve güvenlik açıklarını belirlemektir. Honeypotlar, genellikle hassas verileri barındırmayan, ancak saldırganlar tarafından ilgi çekici görülebilecek sistemler olarak tasarlanır. Bu sistemler sayesinde güvenlik uzmanları, saldırganların kullandığı yöntemleri öğrenerek savunma mekanizmalarını geliştirebilir

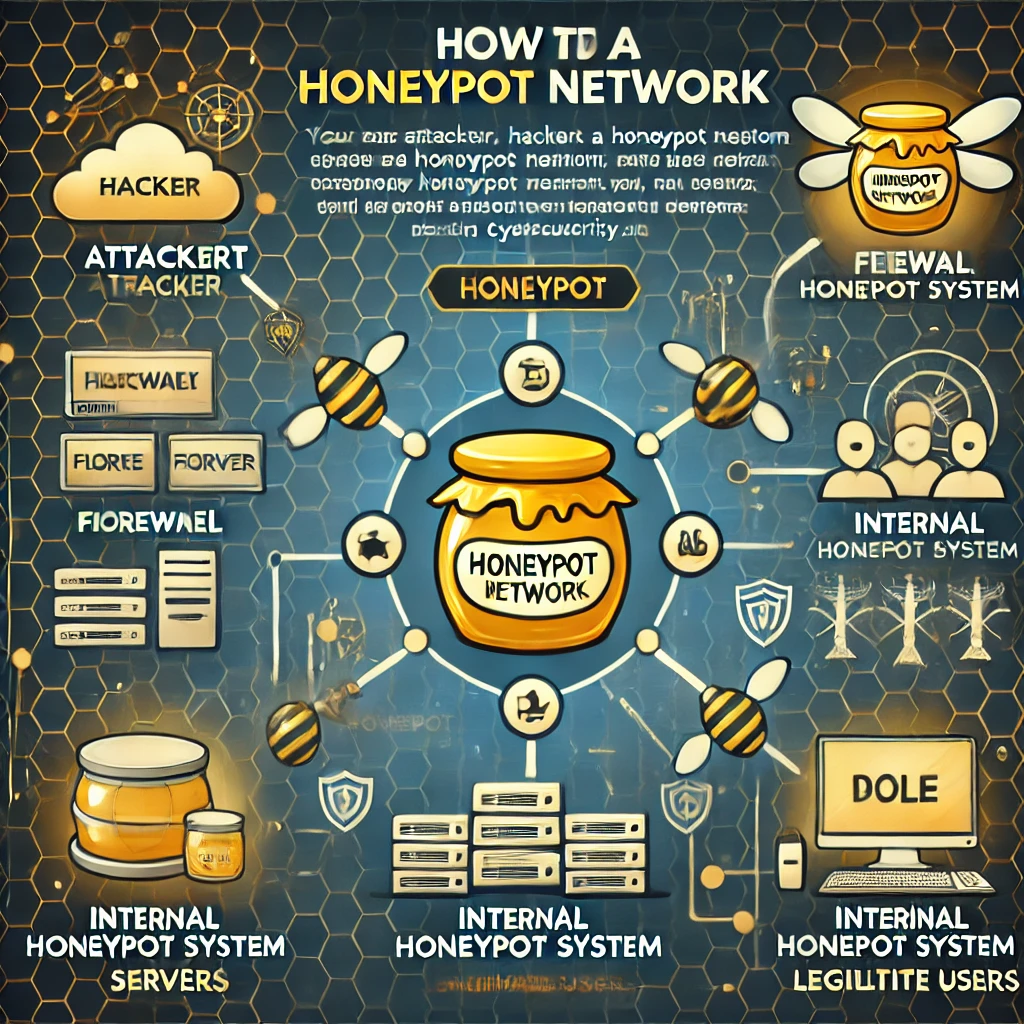

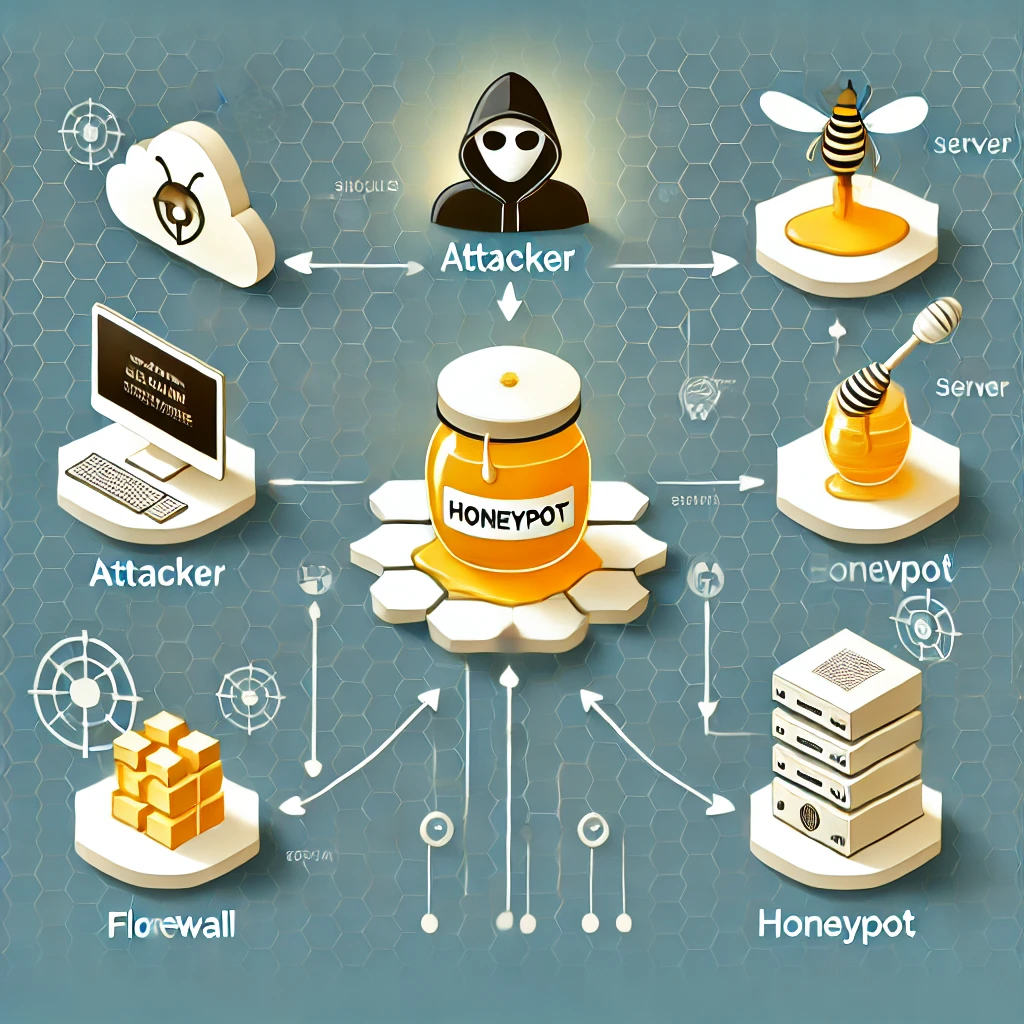

Honeypot sistemlerinin çalışma mantığı oldukça basittir. Sahte bir ağ veya sistem oluşturularak saldırganların dikkatini çekmek hedeflenir. Bu sistem, güvenlik duvarları ve ağ izleme araçlarıyla sürekli olarak gözlemlenir. Saldırganlar honeypot’a erişim sağladığında, hangi yöntemleri kullandıkları, hangi güvenlik açıklarını hedef aldıkları ve nasıl hareket ettikleri kaydedilir. Bu veriler, gelecekteki saldırılara karşı önlem almak için kullanılır

Honeypot sistemleri genellikle iki ana kategoriye ayrılır: düşük etkileşimli (low-interaction) ve yüksek etkileşimli (high-interaction) honeypotlar. Düşük etkileşimli honeypotlar, saldırganların belirli sınırlı işlemler yapmasına izin veren basit sistemlerdir. Örneğin, sahte bir SSH servisi çalıştırarak saldırganın giriş denemelerini kaydedebilir. Bu tür honeypotlar, saldırganların temel tarama ve giriş yöntemlerini analiz etmek için kullanılır. Yüksek etkileşimli honeypotlar ise tamamen işlevsel sistemlerdir ve saldırganların sistemle daha derinlemesine etkileşim kurmasına izin verir. Bu tür sistemler daha fazla veri toplayabilir ancak yönetilmesi ve korunması daha zordur

Honeypotların farklı türleri de bulunmaktadır. Araştırma amaçlı honeypotlar, saldırganların yeni saldırı tekniklerini anlamak için kullanılır. Üretim amaçlı honeypotlar ise gerçek ağların güvenliğini artırmak için kullanılır ve genellikle şirketlerin siber güvenlik sistemlerine entegre edilir. Ayrıca, honeynet adı verilen geniş kapsamlı honeypot ağları, büyük çaplı saldırıları analiz etmek için birden fazla sahte sistemin bir araya getirilmesiyle oluşturulur

Honeypot kullanmanın birçok avantajı vardır. Öncelikle saldırganların kullandığı yöntemleri öğrenerek ağ güvenliği artırılabilir. Gerçek sistemlere zarar gelmeden önce saldırılar tespit edilebilir ve saldırı vektörleri belirlenebilir. Honeypotlar ayrıca tehdit istihbaratı sağlamak için de kullanılır. Siber güvenlik ekipleri, honeypotlar sayesinde saldırganların motivasyonlarını, kullandıkları araçları ve hedefledikleri sistemleri daha iyi anlayabilir

Ancak honeypotların bazı dezavantajları da vardır. Eğer doğru yapılandırılmazsa, saldırganlar honeypotları tespit edebilir ve bu sistemleri atlayabilirler. Ayrıca, yüksek etkileşimli honeypotlar saldırganlar tarafından ele geçirilirse, gerçek ağlara zarar verme riski doğabilir. Bu nedenle, honeypotların izole edilmiş bir ortamda çalıştırılması ve saldırganların honeypot sistemlerinden gerçek sistemlere geçiş yapmasını önleyecek güvenlik önlemlerinin alınması gerekir

Honeypot sistemleri farklı sektörlerde kullanılmaktadır. Kurumsal ağlarda, özellikle finans ve sağlık sektörlerinde honeypotlar kritik verilerin korunmasına yardımcı olabilir. Devlet kurumları honeypotları kullanarak siber casusluk faaliyetlerini tespit edebilir. Üniversiteler ve araştırma merkezleri ise honeypotlar aracılığıyla siber güvenlik alanında yeni tehditleri analiz edebilir

Honeypot sistemlerinin kurulumu, ağ güvenliği konusunda uzmanlık gerektirir. Bir honeypot oluştururken öncelikle hangi tür saldırıları analiz etmek istediğiniz belirlenmelidir. Daha sonra, düşük veya yüksek etkileşimli bir honeypot sistemi seçilir. Popüler honeypot yazılımları arasında Dionaea, Kippo, Cowrie ve Honeyd gibi araçlar bulunmaktadır. Bu araçlar, saldırganların ağınıza nasıl erişmeye çalıştığını gözlemlemenizi sağlar

Honeypotlar, genellikle bir güvenlik izleme sistemi (SIEM) ile entegre edilir. SIEM sistemleri, honeypotlardan gelen verileri analiz ederek güvenlik olaylarını raporlayabilir. Böylece siber güvenlik ekipleri, saldırganların hangi IP adreslerinden saldırı yaptığını, hangi zafiyetleri denediğini ve nasıl bir yol izlediğini anlayabilir

Honeypot sistemlerinin geleceği, yapay zeka ve makine öğrenimi ile daha güçlü hale gelecektir. Günümüzde bazı gelişmiş honeypot sistemleri, saldırganların davranışlarını analiz ederek otomatik olarak saldırılara karşı yanıt verebilmektedir. Ayrıca, tehdit istihbaratı paylaşım platformları sayesinde honeypotlardan elde edilen veriler küresel siber güvenlik topluluğu ile paylaşılabilmektedir

Sonuç olarak, honeypot sistemleri siber güvenlik dünyasında oldukça önemli bir rol oynamaktadır. Hackerları kandırarak saldırı yöntemlerini analiz etmek ve güvenlik açıklarını belirlemek için etkili bir yöntemdir. Ancak, honeypotlar doğru yapılandırılmazsa saldırganlar tarafından fark edilebilir ve sisteminize zarar verebilir. Bu nedenle, honeypotları dikkatli bir şekilde yönetmek ve gerçek sistemlerden izole bir şekilde çalıştırmak önemlidir. Siber güvenlik ekipleri, honeypot sistemlerini kullanarak saldırganların motivasyonlarını ve tekniklerini daha iyi anlayabilir, böylece daha güçlü bir savunma mekanizması oluşturabilir